ĐIỂM TIN TRONG NƯỚC

Ban Cơ yếu Chính phủ tham quan, trao đổi kinh nghiệm thực tiễn tại Binh chủng Thông tin liên lạc

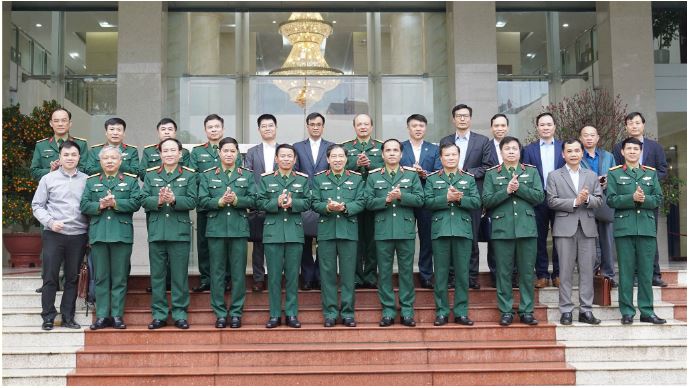

Sáng ngày 26/02, tại Hà Nội, Đoàn công tác của Ban Cơ yếu Chính phủ do Trung tướng Vũ Ngọc Thiềm, Trưởng ban làm Trưởng đoàn đã có buổi làm việc tại Binh chủng Thông tin liên lạc (TTLL) nhằm tham quan, trao đổi kinh nghiệm thực tiễn trong xây dựng hệ thống quản lý, điều hành giám sát tập trung và bảo đảm kỹ thuật.

Trong khuôn khổ buổi làm việc, Đoàn công tác của Ban Cơ yếu Chính phủ đã tới thăm Trung tâm Điều hành - nơi được ví như bộ não chỉ huy của Binh chủng TTLL. Tại Trung tâm này, Binh chủng đã giới thiệu hệ thống quản trị, giám sát tập trung cho phép theo dõi trạng thái mạng, thiết bị và dịch vụ trên phạm vi toàn quốc; Tích hợp cảnh báo sớm về an toàn thông tin và lỗi kỹ thuật trên cùng một nền tảng. Đặc biệt là khả năng cấu hình và cập nhật phần mềm từ xa, giúp rút ngắn thời gian xử lý so với phương thức truyền thống.

Thủ tướng Chính phủ: 5 nhóm nhiệm vụ, giải pháp trọng tâm để tạo đột phá phát triển khoa học công nghệ, đổi mới sáng tạo, chuyển đổi số và triển khai đề án 06

Kết luận Phiên họp Ban Chỉ đạo về phát triển khoa học, công nghệ, đổi mới sáng tạo, chuyển đổi số và Đề án 06 chiều ngày 25/2, Thủ tướng Phạm Minh Chính nêu rõ, năm 2026 phải đột phá, xoay chuyển tình thế và tăng tốc bứt phá, phát triển khoa học công nghệ, đổi mới sáng tạo, chuyển đổi số và triển khai Đề án 06; Thủ tướng nêu rõ 5 nhóm nhiệm vụ, giải pháp trọng tâm thực hiện trong thời gian tới để “Bứt phá kinh tế số - Lấy kinh tế dữ liệu và trí tuệ nhân tạo làm trụ cột phát triển mới bền vững hơn, thông minh hơn”.

Thủ tướng yêu cầu đẩy mạnh xây dựng và phát triển hạ tầng số và các cơ sở dữ liệu quan trọng, tạo nền tảng thúc đẩy kinh tế số phát triển mạnh mẽ, sâu rộng; nhanh chóng đưa Trung tâm Dữ liệu quốc gia số 1 vận hành chính thức; triển khai các giải pháp thúc đẩy dịch vụ Internet vệ tinh quỹ đạo tầm thấp sớm đi vào hoạt động và vận hành thương mại trong năm 2026; chỉ đạo các doanh nghiệp viễn thông đẩy mạnh đầu tư các trạm phát sóng 5G phủ sóng toàn quốc trong năm 2026...

Triển khai Kế hoạch số 17 về chuyển đổi số trong các cơ quan Đảng năm 2026

Ngày 28/2, tại Hà Nội, Văn phòng Trung ương Đảng tổ chức cuộc họp triển khai Kế hoạch số 17-KH/BCĐ ngày 31/01/2026 của Ban Chỉ đạo Chuyển đổi số trong các cơ quan Đảng và Kế hoạch số 23-KH/VPTW của Văn phòng Trung ương Đảng về thực hiện chuyển đổi số trong các cơ quan Đảng năm 2026. Đồng chí Nguyễn Hữu Hùng, Phó Trưởng ban Ban Cơ yếu Chính phủ dự cuộc họp. Tại buổi làm việc, các đại biểu tập trung đánh giá kết quả thực hiện nhiệm vụ năm 2025, trong đó khoảng 70% nhiệm vụ đã hoàn thành; đồng thời chỉ rõ những tồn tại như chậm hoàn thiện thể chế, tiến độ số hóa dữ liệu chưa đạt yêu cầu, một số nền tảng, ứng dụng và hạ tầng trọng yếu triển khai còn chậm. Năm 2026, các cơ quan Đảng triển khai 275 nhiệm vụ chuyển đổi số, trong đó 71 nhiệm vụ cần hoàn thành trong Quý I. Trọng tâm là hoàn thiện hành lang pháp lý, chuẩn hóa, số hóa dữ liệu; phát triển các nền tảng, ứng dụng dùng chung; đẩy nhanh xây dựng Trung tâm dữ liệu; tăng cường bảo đảm an ninh, an toàn thông tin mạng.

Việt Nam lần đầu tiên tổ chức đấu giá tên miền “.vn”

Trung tâm Internet Việt Nam (VNNIC) chính thức thông báo lần đầu tiên tổ chức đấu giá công khai tên miền quốc gia “.vn” có 2 ký tự, nhóm tài nguyên số có số lượng rất hạn chế và có giá trị chiến lược cao trong hệ sinh thái số Việt Nam. Trong năm 2026, hoạt động đấu giá được triển khai thành hai đợt, gồm đợt 1 vào tháng 3/2026 và đợt 2 vào tháng 6/2026. Riêng đợt 1, 50 tên miền “.vn” 2 ký tự sẽ được đưa ra đấu giá theo hình thức trực tuyến trong 3 ngày từ 18 - 20/3/2026.

Bộ Công an đề xuất các trường hợp bị khóa tạm thời và vĩnh viễn tài khoản cá nhân, nhóm cộng đồng

Bộ Công an vừa công bố dự thảo Nghị định quy định chi tiết một số điều của Luật An ninh mạng để lấy ý kiến rộng rãi. Đáng chú ý, dự thảo đưa ra đề xuất một số trường hợp khóa tạm thời hoặc hạn chế đối với tài khoản cá nhân, trang, nhóm cộng đồng hoặc kênh nội dung nếu vi phạm nhiều lần trong khoảng thời gian nhất định, nhằm bảo vệ an ninh thông tin mạng.

Cụ thể, trong thời hạn 30 ngày khi đăng tải ít nhất 3 lần nội dung vi phạm pháp luật về an ninh thông tin mạng thì bị yêu cầu hạn chế hiển thị tại Việt Nam hoặc khóa tạm thời với thời hạn tối đa 60 ngày, tùy theo tính chất, mức độ vi phạm. Trong thời hạn 90 ngày, nếu đăng tải ít nhất 10 lần nội dung vi phạm pháp luật về an ninh thông tin mạng thì bị yêu cầu hạn chế hiển thị tại Việt Nam hoặc khóa tạm thời với thời hạn tối đa 180 ngày, tùy theo tính chất, mức độ vi phạm. Cũng tại dự thảo này, Bộ Công an còn đề xuất việc khóa vĩnh viễn tài khoản cá nhân, trang nhóm cộng đồng (ngăn chặn truy cập).

Cáp quang biển AAE1 gặp sự cố, Internet Việt Nam vẫn hoạt động ổn định

Tuyến cáp quang biển AAE-1 (Asia Africa Europe 1) vừa gặp sự cố tại phân đoạn Thái Lan, làm mất khoảng 3.700 Gbps dung lượng kết nối quốc tế và hiện chưa được khắc phục. Theo Cục Viễn thông, Bộ Khoa học và Công nghệ, sự việc xảy ra trong dịp Tết Nguyên đán nhưng không gây tác động đáng kể đến thông tin liên lạc và trải nghiệm của người dùng. Ngay khi phát sinh sự cố, các doanh nghiệp đã kích hoạt phương án ứng cứu, điều phối lưu lượng sang các tuyến cáp khác và các hướng kết nối thay thế. Việc phối hợp giữa các nhà mạng trong nước và đối tác quốc tế được thực hiện kịp thời, không ghi nhận tình trạng gián đoạn cục bộ.

TP. HCM nghiên cứu phát triển, thí điểm công nghệ 6G tại một số khu vực

Ngày 24/2, Ban Chỉ đạo về phát triển khoa học, công nghệ, đổi mới sáng tạo, và chuyển đổi số TP. HCM ban hành kế hoạch thực hiện Nghị quyết 57 của Bộ Chính trị trên địa bàn Thành phố năm 2026. Theo đó, TP. HCM tập trung hoàn thiện hạ tầng số, hạ tầng dữ liệu và an ninh mạng; bảo đảm phủ sóng 5G đạt 95% dân số, 100% tại các khu đô thị lớn, khu khoa học công nghệ, khu công nghiệp, khu công nghệ cao, cảng biển, sân bay, trung tâm logistics,… Nghiên cứu phát triển và thí điểm công nghệ 6G tại một số khu vực trên địa bàn Thành phố. Cùng với đó, đẩy mạnh chuyển đổi số trong quản lý nhà nước, cung cấp dịch vụ công trực tuyến toàn trình; nâng cao chất lượng, hiệu quả hoạt động của chính quyền số, hướng tới chính quyền số toàn diện.

Cảnh báo về các hành vi lừa đảo sử dụng AI gia tăng sau Tết Nguyên đán

Sau Tết Nguyên đán, các ngân hàng liên tiếp phát đi cảnh báo về tình trạng giả mạo nhân viên ngân hàng, cơ quan chức năng hoặc người thân để chiếm đoạt tài sản. Theo nhiều ngân hàng thương mại, hình thức mạo danh nhân viên yêu cầu cung cấp thông tin tài khoản, mã OTP hoặc truy cập đường link lạ tiếp tục gia tăng. Tuy nhiên, thay vì chỉ gọi điện thông thường, nhiều đối tượng đã sử dụng công nghệ AI, thậm chí là Deepfake để mô phỏng giọng nói tự nhiên, tạo cảm giác như đang trao đổi với tổng đài chính thức.

CMC thúc đẩy chuyển đổi dựa trên AI và mở rộng quy mô toàn cầu

Ngay sau kỳ nghỉ Tết, CMC đã công bố các định hướng chiến lược của Tập đoàn trong năm 2026, tập trung vào việc thúc đẩy chuyển đổi dựa trên trí tuệ nhân tạo (AI-X) và mở rộng thị trường quốc tế (Go Global). Chiến lược AI-X nhấn mạnh vào việc xây dựng hệ sinh thái mở, từ công nghệ cốt lõi đến các giải pháp cụ thể dành cho chính phủ, doanh nghiệp và cộng đồng. Vào giữa năm 2025, đơn vị chuyên trách AI của CMC là Công ty CMC OpenAI (C-OpenAI) đã được thành lập, khẳng định cam kết phát triển các sản phẩm AI nội địa. Mục tiêu không chỉ dừng lại ở nghiên cứu mà còn bao gồm việc tích hợp AI vào các vấn đề thực tế, đảm bảo tính khả dụng và hiệu quả.

Một tài khoản từ Việt Nam bị Meta khởi kiện vì quảng cáo lừa đảo

Trong thông báo ngày 27/2, đại diện Meta tại Việt Nam cho biết đang tiến hành biện pháp pháp lý quyết liệt nhằm triệt phá các mạng lưới quảng cáo lừa đảo, trong đó khởi kiện chủ một tài khoản quảng cáo Lý Văn Lâm. Tài khoản này được cho là đã sử dụng chiêu trò “cloaking” để lách quy trình xét duyệt.

Theo đó, tài khoản Lý Văn Lâm đã chạy quảng cáo lừa đảo với lời mời chào các sản phẩm giảm giá “sốc” từ những thương hiệu như Longchamp, với điều kiện người dùng phải hoàn thành một khảo sát. “Khi tương tác với quảng cáo, người dùng bị chuyển hướng sang các website yêu cầu cung cấp thông tin thẻ tín dụng để mua hàng, nhưng thực tế không nhận được sản phẩm. Thẻ tín dụng của họ sau đó sẽ phát sinh các khoản thu định kỳ trái phép, một hình thức được gọi là lừa đảo thu phí định kỳ”, thông báo của Meta cho biết.

Nghiên cứu tích hợp mạng xã hội với VNeID để định danh và xác thực tài khoản

Chính phủ được giao chỉ đạo các cơ quan liên quan nghiên cứu, báo cáo cấp có thẩm quyền ban hành quy định hoặc hướng dẫn việc tích hợp các dịch vụ mạng xã hội với VNelD phục vụ định danh, xác thực tài khoản người dùng. Đây là một trong những nhiệm vụ trọng tâm trong Chương trình công tác năm 2026 của Ban Chỉ đạo Trung ương về phát triển khoa học, công nghệ, đổi mới sáng tạo và chuyển đổi số (Ban Chỉ đạo Trung ương).

Theo đó, Ban Chỉ đạo Trung ương giao Chính phủ chỉ đạo các cơ quan liên quan rà soát, nghiên cứu xây dựng, báo cáo cấp có thẩm quyền xem xét ban hành quy định hoặc hướng dẫn về giải pháp kỹ thuật liên kết, tích hợp các dịch vụ mạng xã hội với hệ thống VNelD. Việc này nhằm phục vụ định danh, xác thực tài khoản người dùng, bảo đảm phù hợp với các quy định của pháp luật và các điều ước quốc tế mà Việt Nam là thành viên.

Hà Nội ra mắt Trung tâm Đổi mới sáng tạo

Chiều 26/2, Công ty Cổ phần Trung tâm Đổi mới sáng tạo Hà Nội chính thức ra mắt tại trụ sở UBND TP Hà Nội, mở ra mô hình “nhà nước định hướng - doanh nghiệp vận hành” cho đổi mới sáng tạo Thủ đô. Công ty được định vị là thiết chế dẫn đường đổi mới sáng tạo chiến lược của Việt Nam, đóng vai trò “bộ não” trung tâm kết nối dữ liệu - nguồn lực - chính sách - công nghệ - văn hóa. Trung tâm sẽ giải quyết các bài toán phát triển đô thị, vận hành hệ sinh thái đổi mới sáng tạo quốc gia, thúc đẩy kinh tế số, xã hội số bền vững, nâng cao chất lượng sống người dân và phát triển các ngành công nghiệp sáng tạo, đặc biệt là công nghiệp văn hóa gắn với bản sắc Hà Nội. Trung tâm cũng sẽ thúc đẩy sự kết hợp chặt chẽ giữa văn hóa và công nghệ số, AI, dữ liệu lớn cùng các nền tảng sáng tạo mới.

ĐIỂM TIN QUỐC TẾ

Các ứng dụng sức khỏe tâm thần trên Android với 14,7 triệu lượt cài đặt tồn tại lỗ hổng bảo mật

Một số ứng dụng di động về sức khỏe tâm thần, với hàng triệu lượt tải xuống trên Google Play, hiện đang tồn tại các lỗ hổng có thể làm lộ thông tin y tế nhạy cảm của người dùng. Trong một trong những ứng dụng đó, các nhà nghiên cứu tại công ty bảo mật Oversecured đã phát hiện hơn 85 lỗ hổng có mức độ từ trung bình đến cao, có thể bị khai thác để xâm phạm dữ liệu trị liệu và quyền riêng tư của người dùng. Một số sản phẩm là trợ lý ảo được thiết kế để giúp đỡ những người mắc chứng trầm cảm lâm sàng, nhiều dạng rối loạn lo âu, căng thẳng và rối loạn thần kinh.

Tây Ban Nha bắt giữ các nghi phạm tin tặc hoạt động vì tấn công DDoS vào các trang web của chính phủ

Giới chức Tây Ban Nha đã bắt giữ bốn thành viên bị cáo buộc thuộc một nhóm tin tặc hoạt động vì mục đích chính trị, được cho là đã thực hiện các cuộc tấn công mạng nhắm vào các bộ ngành chính phủ, các đảng phái chính trị và nhiều tổ chức công cộng khác nhau. Nhóm này tự xưng là “Anonymous Fénix” và tuyên bố có liên kết với Anonymous, đã tiến hành các cuộc tấn công từ chối dịch vụ phân tán (DDoS) nhằm vào các mục tiêu ở Tây Ban Nha và một số quốc gia Nam Mỹ.

CISA: Các lỗ hổng RoundCube được vá gần đây hiện đang bị khai thác trong các cuộc tấn công

Cơ quan An ninh mạng và Cơ sở hạ tầng Mỹ (CISA) mới đây đã cảnh báo về hai lỗ hổng bảo mật của Roundcube Webmail đang bị khai thác tích cực trong các cuộc tấn công và yêu cầu các cơ quan liên bang tại Mỹ vá chúng trong vòng ba tuần. Theo đó, lỗ hổng đầu tiên (CVE-2025-49113) là một lỗi thực thi mã từ xa nghiêm trọng, bị khai thác vài ngày sau khi được vá lỗi vào tháng 6/2025, khi tổ chức giám sát an ninh mạng Shadowserver cảnh báo rằng hơn 84.000 cài đặt webmail Roundcube dễ bị tổn thương trước các cuộc tấn công. Lỗ hổng thứ hai (CVE-2025-68461) thực tế đã được Roundcube vá vào tháng 12/2025, cảnh báo rằng những kẻ tấn công từ xa, không cần xác thực có thể khai thác nó thông qua các cuộc tấn công XSS có độ phức tạp thấp, lợi dụng thẻ animate trong tài liệu SVG.

Cảnh báo phần mềm đánh cắp thông tin Arkanix Stealer

Một phần mềm độc hại đánh cắp thông tin có tên Arkanix Stealer, được quảng bá trên nhiều diễn đàn web đen vào cuối năm 2025, rất có thể được phát triển như một thử nghiệm có sự hỗ trợ của AI. Dự án bao gồm một bảng điều khiển và một máy chủ Discord để liên lạc với người dùng, nhưng nhà phát triển đã gỡ bỏ chúng mà không thông báo, chỉ hai tháng sau khi dự án bắt đầu. Arkanix cung cấp nhiều tính năng đánh cắp dữ liệu cơ bản mà tội phạm mạng thường sử dụng, cùng với kiến trúc mô-đun và các tính năng chống phân tích. Các nhà nghiên cứu của Kaspersky đã phân tích Arkanix và tìm thấy những bằng chứng cho thấy quá trình phát triển được hỗ trợ bởi LLM, điều này “có thể đã giảm đáng kể thời gian và chi phí phát triển”.

Công ty y tế Vikor Scientific xác nhận 140.000 người bị ảnh hưởng bởi vụ rò rỉ dữ liệu

Gần 140.000 người bị ảnh hưởng bởi vụ rò rỉ dữ liệu do công ty y tế Vikor Scientific công bố. Số lượng cá nhân bị ảnh hưởng đã được công bố trong những ngày gần đây trên công cụ theo dõi vi phạm dữ liệu y tế do Bộ Y tế và Dịch vụ Nhân sinh Mỹ (HHS) duy trì. Vụ việc được đưa ra ánh sáng vào tháng 11/2025, khi nhóm tin tặc Everest liệt kê Vikor Scientific, cùng với các công ty liên kết KorPath và Korgene, trên trang web rò rỉ dữ liệu của chúng. Sau đó, các tin tặc đã công bố dữ liệu được cho là đánh cắp từ các công ty này.

Tin tặc người Romania nhận tội bán quyền truy cập vào mạng lưới của Chính phủ Mỹ

Một công dân Romania đã nhận tội tại tòa án Mỹ về tội bán quyền truy cập trái phép vào mạng lưới của một văn phòng chính phủ tại tiểu bang Oregon. Người đàn ông tên Catalin Dragomir, 45 tuổi, đến từ Constanta, Romania, đã truy cập vào mạng máy tính vào tháng 6/2021. Tin tặc này đã rao bán quyền truy cập quản trị vào bộ phận quản lý khẩn cấp của tiểu bang, thương lượng mua bán trị giá 3.000 USD bằng bitcoin và truy cập vào mạng nhiều lần. Theo tài liệu tòa án, Dragomir đã cung cấp cho một người mua tiềm năng các mẫu thông tin nhận dạng cá nhân được trích xuất từ mạng bị xâm phạm, bao gồm thông tin đăng nhập, tên, địa chỉ email và số an sinh xã hội của một nhân viên.

Hàng trăm tường lửa FortiGate bị tấn công bằng AI

Theo báo cáo của AWS, hơn 600 thiết bị tường lửa Fortinet FortiGate đã bị tấn công trong một chiến dịch sử dụng AI để khai thác các cổng bị rò rỉ và thông tin đăng nhập yếu. Các cuộc tấn công này được ghi nhận từ ngày 11/1 đến ngày 18/2/2026, không nhắm vào các lỗ hổng bảo mật đã biết. Trong một số trường hợp được ghi nhận, nhiều thiết bị FortiGate thuộc cùng một tổ chức đã bị xâm phạm, trải dài trên 55 quốc gia ở châu Phi, châu Á, khu vực Mỹ Latinh, Bắc Mỹ và châu Âu. Sau khi xâm nhập thành công, tin tặc lợi dụng các công cụ tấn công mã nguồn mở để trích xuất các mã băm mật khẩu NTLM, thu thập toàn bộ cơ sở dữ liệu thông tin đăng nhập tên miền và lây nhiễm sang các hệ thống khác thông qua các cuộc tấn công pass-the-hash/pass-the-ticket.

Microsoft xác nhận lỗi trong Outlook phiên bản cũ khiến con trỏ chuột bị ẩn

Microsoft đang điều tra một sự cố khiến con trỏ chuột biến mất trong ứng dụng email Outlook trên máy tính để bàn đối với một số người dùng. Lỗi này đã được thừa nhận gần hai tháng sau khi những báo cáo đầu tiên bắt đầu xuất hiện trực tuyến, với người dùng cho biết Outlook trở nên không khả dụng sau khi con trỏ chuột biến mất khi đang dùng ứng dụng. Microsoft giải thích rằng, con trỏ chuột sẽ đột nhiên biến mất khi người dùng di chuyển nó trên giao diện Outlook, lưu ý lỗi này cũng ảnh hưởng đến một số người dùng của các ứng dụng Microsoft 365 khác.

Optimizely xác nhận bị rò rỉ dữ liệu sau vụ tấn công lừa đảo qua điện thoại

Công ty công nghệ quảng cáo Optimizely có trụ sở tại New York đã thông báo cho một số khách hàng về việc dữ liệu bị xâm phạm, sau khi tin tặc tấn công một số hệ thống của họ bằng hình thức lừa đảo qua giọng nói. Trong các thư thông báo, công ty cho biết các tin tặc đã liên hệ vào ngày 11/2 và tuyên bố rằng chúng đã có quyền truy cập vào hệ thống của công ty. Trước sự việc trên, công ty cảnh báo khách hàng nên cảnh giác với các cuộc tấn công có thể sử dụng một số dữ liệu bị đánh cắp để thực hiện các hành vi nỗ lực lừa đảo khác, ví dụ như cuộc gọi, tin nhắn hoặc email để yêu cầu mật khẩu, mã xác thực đa yếu tố (MFA) hoặc các thông tin đăng nhập khác.

Nhóm Lazarus của Triều Tiên có liên quan đến các cuộc tấn công mã độc tống tiền Medusa

Các tin tặc có liên hệ với nhóm tội phạm mạng Lazarus của Triều Tiên, hiện đang nhắm mục tiêu vào các tổ chức chăm sóc sức khỏe của Mỹ trong các cuộc tấn công tống tiền bằng mã độc tống tiền Medusa. Hoạt động tấn công ransomware-as-a-service (RaaS) Medusa xuất hiện vào tháng 01/2021, đến tháng 02/2025, nó đã ảnh hưởng đến hơn 300 tổ chức trong nhiều lĩnh vực cơ sở hạ tầng trọng yếu. Kể từ đó, nhóm này đã gây thiệt hại cho ít nhất 80 nạn nhân khác. Trong một báo cáo mới đây, công ty an ninh mạng Symantec cho biết một nhóm nhỏ thuộc Lazarus, có thể là Andariel/Stonefly, đang sử dụng Medusa trong các cuộc tấn công mạng với mục đích tài chính, nhắm vào các nhà cung cấp dịch vụ chăm sóc sức khỏe của Mỹ.

Chiến dịch lừa đảo nhắm mục tiêu vào các tổ chức vận tải và logistics

Một nhóm tội phạm mạng tự xưng là “Diesel Vortex” đang đánh cắp thông tin đăng nhập của các nhà điều hành vận tải và logistics ở Mỹ cũng như châu Âu, thông qua các cuộc tấn công lừa đảo (phishing) sử dụng 52 tên miền. Trong một chiến dịch diễn ra từ tháng 9/2025, kẻ tấn công đã đánh cắp 1.649 thông tin đăng nhập từ các nền tảng và nhà cung cấp dịch vụ quan trọng trong ngành vận tải hàng hóa.

Nền tảng giám sát Have I Been Squatted đã phát hiện ra chiến dịch này, sau khi tìm thấy một kho lưu trữ bị rò rỉ chứa cơ sở dữ liệu SQL từ một dự án lừa đảo mà kẻ tấn công đặt tên là Global Profit và tiếp thị nó cho tội phạm mạng dưới tên MC Profit Always. Đáng chú ý, kho lưu trữ này cũng bao gồm một tệp chứa nhật ký webhook của Telegram, tiết lộ các cuộc liên lạc giữa những kẻ điều hành dịch vụ lừa đảo. Dựa trên ngôn ngữ được sử dụng, các nhà nghiên cứu nhận định Diesel Vortex là một nhóm tin tặc nói tiếng Armenia có liên kết với cơ sở hạ tầng của Nga.

Wynn Resorts xác nhận vụ rò rỉ dữ liệu nhân viên sau lời đe dọa tống tiền

Wynn Resorts đã xác nhận rằng một tin tặc đã đánh cắp dữ liệu nhân viên từ hệ thống của họ, sau khi công ty này bị liệt kê trên trang web rò rỉ dữ liệu của nhóm ShinyHunters. Trong một tuyên bố được công bố ngày 24/2, Wynn cho biết đã kích hoạt các quy trình ứng phó sự cố và tiến hành điều tra, với sự hỗ trợ từ các chuyên gia an ninh mạng bên ngoài, sau khi phát hiện ra vụ xâm phạm. Mặc dù Wynn chưa tuyên bố liệu họ có trả tiền chuộc để ngăn chặn rò rỉ dữ liệu hay không, nhưng công ty này cho biết kẻ tấn công xác nhận dữ liệu bị đánh cắp được đã bị xóa. Trong các vụ tống tiền trước đây, tin tặc thường chỉ tuyên bố dữ liệu đã bị xóa sau khi đạt được thỏa thuận với nạn nhân.

Nền tảng 1Campaign giúp các quảng cáo độc hại của Google tránh bị phát hiện

Một dịch vụ tội phạm mạng mới được xác định có tên là 1Campaign, đang cho phép các tác nhân đe dọa chạy các quảng cáo Google độc hại, tồn tại trực tuyến trong thời gian dài mà không bị các nhà nghiên cứu bảo mật phát hiện. Được biết, 1Campaign là một dịch vụ che giấu nội dung, vượt qua quy trình sàng lọc của Google và chỉ hiển thị nội dung độc hại cho những nạn nhân tiềm năng thực sự. Theo báo cáo của công ty bảo mật dữ liệu Varonis, hoạt động này đã diễn ra ít nhất ba năm và được điều hành bởi một nhà phát triển sử dụng tên “DuppyMeister”.

Meta chi hàng chục tỷ USD mua chip AI của AMD

Meta thông báo đạt thỏa thuận trị giá hàng chục tỷ USD kéo dài nhiều năm với AMD, bao gồm việc mua GPU và CPU. Theo thỏa thuận công bố ngày 24/2, trong vòng 5 năm tới, Meta sẽ mua số lượng GPU MI450 của AMD đủ để vận hành các trung tâm dữ liệu với công suất đến 6 GW - tương đương lượng điện 5 triệu hộ gia đình Mỹ tiêu thụ một năm. AMD cũng đồng ý cấp cho Meta quyền mua đến 160 triệu cổ phiếu, bằng khoảng 10% cổ phần công ty, với giá 0,01 USD mỗi cổ phiếu, nếu đạt được một số cột mốc nhất định. Ngoài các GPU hàng đầu của AMD, Meta cũng sẽ mua CPU, bao gồm cả phiên bản tùy chỉnh theo nhu cầu.

Vụ rò rỉ dữ liệu của CarGurus làm lộ thông tin của 12,4 triệu tài khoản

Các tin tặc ShinyHunters đã công bố thông tin cá nhân trong hơn 12 triệu hồ sơ được cho là đánh cắp từ CarGurus, một nền tảng ô tô kỹ thuật số có trụ sở tại Mỹ. Mới đây, nhóm này công bố một tệp tin lưu trữ 6,1GB chứa 12,4 triệu bản ghi, cho biết nó đến từ CarGurus. Người dùng được khuyến cáo nên cảnh giác với các thông tin liên lạc có khả năng độc hại và các âm mưu lừa đảo lợi dụng thông tin bị rò rỉ. Nhóm ShinyHunters gần đây hoạt động rất tích cực, tuyên bố đã thực hiện nhiều cuộc tấn công vào các công ty lớn và rò rỉ dữ liệu của họ khi các cuộc đàm phán đi vào bế tắc.

Vương quốc Anh phạt Reddit 19 triệu USD vì sử dụng dữ liệu trẻ em trái phép

Văn phòng Ủy viên Thông tin Anh (ICO) đã phạt Reddit 14,47 triệu bảng Anh (hơn 19,5 triệu USD) vì thu thập và sử dụng thông tin cá nhân của trẻ em dưới 13 tuổi mà không có các biện pháp bảo vệ thích đáng. Như ICO đã giải thích trong một thông cáo báo chí, Reddit không triển khai một hệ thống xác minh độ tuổi hiệu quả trên nền tảng của mình cho đến tháng 7/2025, mặc dù điều khoản dịch vụ của chính họ đã cấm người dùng dưới 13 tuổi. Cơ quan quản lý bảo vệ dữ liệu ước tính rằng, một số lượng đáng kể trẻ em dưới tuổi vị thành niên đã sử dụng nền tảng mạng xã hội này trước tháng 7/2025 và Reddit đã xử lý dữ liệu của các em mà không có cơ sở pháp lý, có khả năng khiến các em tiếp xúc với nội dung độc hại.

Lỗ hổng nghiêm trọng trên SolarWinds Serv-U cho phép truy cập quyền root vào máy chủ

SolarWinds đã phát hành các bản cập nhật bảo mật để vá bốn lỗ hổng thực thi mã từ xa Serv-U nghiêm trọng, có thể cho phép kẻ tấn công truy cập quyền root vào các máy chủ chưa được vá lỗi. Trong số bốn lỗ hổng được vá, đáng chú ý là CVE-2025-40538, khai thác thành công lỗ hổng này cho phép kẻ tấn công có đặc quyền cao giành được quyền root hoặc quản trị viên trên các máy chủ dễ bị tổn thương. Ngoài ra, công ty cũng đã vá hai lỗi type confusion và một lỗ hổng Insecure Direct Object Reference (IDOR) có thể bị khai thác để giành quyền thực thi mã với quyền root.

Microsoft bổ sung tính năng kiểm soát dữ liệu Copilot vào tất cả vị trí lưu trữ

Microsoft đang mở rộng các biện pháp kiểm soát ngăn ngừa mất dữ liệu (DLP) để chặn trợ lý AI Microsoft 365 Copilot xử lý các tài liệu Word, Excel và PowerPoint bí mật, bất kể vị trí lưu trữ của chúng. Hiện tại, chính sách DLP của Microsoft Purview chỉ áp dụng cho các tệp được lưu trữ trong SharePoint hoặc OneDrive, chứ không áp dụng cho các tệp được lưu trữ trên thiết bị cục bộ. Thay đổi này dự kiến được triển khai thông qua thành phần Augmentation Loop (AugLoop) Office từ cuối tháng 3 đến cuối tháng 4/2026 để đảm bảo các biện pháp kiểm soát DLP được áp dụng cho tất cả các tài liệu Office, bất kể chúng được lưu trữ cục bộ, trên SharePoint hay OneDrive.

ShinyHunters tuyên bố vụ xâm nhập hệ thống Odido ảnh hưởng đến hàng triệu cá nhân

Nhóm tin tặc ShinyHunters vừa qua đã nhận trách nhiệm thực hiện vụ tấn công mạng vào nhà cung cấp dịch vụ viễn thông Odido của Hà Lan và đánh cắp hàng triệu hồ sơ người dùng từ các hệ thống bị xâm nhập. Công ty tiết lộ sự cố xảy ra vào ngày 12/2, cho biết các tin tặc đã tải xuống dữ liệu cá nhân của nhiều người dùng sau khi xâm nhập vào hệ thống liên hệ khách hàng của họ vào ngày 7/2. Tuy nhiên, Odido nhấn mạnh không có mật khẩu Mijn Odido, chi tiết cuộc gọi, vị trí, dữ liệu, dữ liệu thanh toán hoặc bản quét giấy tờ tùy thân nào bị lộ trong sự cố này.

Apple chuyển một phần sản xuất máy tính về Mỹ

Apple đang lên kế hoạch chuyển một phần dây chuyền sản xuất máy tính Mac Mini về Mỹ vào cuối năm nay, theo tin từ Thời báo Phố Wall. Đây là động thái mới nhất của ông lớn công nghệ này nhằm thực hiện các cam kết đầu tư vào sản xuất tại Mỹ, sau kế hoạch rót 600 tỷ USD bắt đầu từ tháng 4 tới. Dự kiến, dây chuyền máy tính Mac Mini mới sẽ đi vào hoạt động cuối năm nay tại nhà máy của đối tác Foxconn ở bang Texas. Nhà máy mới sẽ tập trung phục vụ nhu cầu nội địa khi dự báo nhu cầu dài hạn tương đối khả quan.

Phần mềm độc hại Arkanix Stealer biến mất ngay sau khi ra mắt

Kaspersky cho biết, một phần mềm đánh cắp thông tin mới có tên Arkanix Stealer hoạt động như một dịch vụ phần mềm độc hại (MaaS) trong một chiến dịch duy nhất. Được lập trình bằng C++ và Python, mã độc này xuất hiện vào tháng 10/2025, khi nhà phát triển bắt đầu quảng cáo nó trên các bài đăng diễn đàn ngầm, nhưng có khả năng đã ngừng hoạt động vào tháng 12, khi bảng điều khiển và kênh Discord của nó biến mất. Mặc dù chỉ tồn tại trong thời gian ngắn, Arkanix Stealer đã cung cấp cho tội phạm mạng khả năng đánh cắp thông tin trên diện rộng, thu thập thông tin hệ thống và người dùng, chi tiết ứng dụng, dữ liệu trình duyệt, dữ liệu Telegram và Discord, thông tin VPN cũng như đánh cắp các tệp tin từ các thư mục cụ thể.

Các thành viên nhóm Anonymous Fénix bị bắt giữ tại Tây Ban Nha

Tuần này, nhà chức trách Tây Ban Nha thông báo bắt giữ bốn thành viên của nhóm Anonymous Fénix vì liên quan đến các cuộc tấn công DDoS. Các nghi phạm đã nhắm mục tiêu vào các trang web của chính phủ, các tổ chức chính trị và công cộng. Tháng 5 năm ngoái, cảnh sát Tây Ban Nha đã bắt giữ hai cá nhân bị tình nghi là quản trị viên và người điều hành nhóm tin tặc. Hai thành viên khác của nhóm cũng đã bị bắt giữ vào đầu tháng này. Tự nhận là thành viên của nhóm tin tặc hoạt động vì mục đích chính trị quốc tế Anonymous, các nghi phạm bắt đầu các hoạt động độc hại của mình vào tháng 4/2023, khi chúng tiến hành các chiến dịch tuyên truyền trên X và Telegram, chủ yếu nhắm vào các tổ chức của Tây Ban Nha và Nam Mỹ.

Lỗ hổng GitHub Issues bị lợi dụng trong cuộc tấn công Copilot dẫn đến việc chiếm đoạt kho lưu trữ

Lỗ hổng bảo mật trong GitHub Codespaces có thể cho phép kẻ tấn công chiếm quyền kiểm soát các kho lưu trữ bằng cách chèn các prompt Copilot độc hại vào một issues trên GitHub. Theo đó, tin tặc có thể thao túng phần mô tả của một issues bằng cách sử dụng các bình luận HTML nhằm che giấu nội dung độc hại, từ đó chèn các prompt Copilot độc hại mà không gây ra sự nghi ngờ nào cho nhà phát triển khi kiểm tra mã bằng mắt thường. Theo Orca giải thích, vì VS Code hỗ trợ lấy lược đồ JSON từ web và cài đặt này được bật mặc định trong Codespaces, kẻ tấn công có thể lợi dụng các tính năng này để đánh cắp dữ liệu bằng cách thêm nó vào lược đồ URL.

Amazon đầu tư 12 tỷ USD vào các trung tâm dữ liệu AI

Amazon tiếp tục tăng tốc trong cuộc đua hạ tầng AI khi công bố kế hoạch đầu tư 12 tỷ USD xây dựng các trung tâm dữ liệu mới tại bang Louisiana, Mỹ. Amazon thông báo hồi đầu tháng này rằng họ dự kiến đầu tư 200 tỷ USD cho chi tiêu vốn trong năm nay, nhiều hơn bất kỳ công ty nào khác. Dự báo, những công ty công nghệ sẽ chi tiêu 700 tỷ USD trong năm 2026.

TeamT5 xác nhận lỗ hổng được CISA cảnh báo có khả năng bị các nhóm APT Trung Quốc khai thác

Công ty an ninh mạng TeamT5 (Đài Loan) xác nhận rằng lỗ hổng bảo mật mới được CISA bổ sung vào danh mục KEV rất có thể đã bị các tác nhân đe dọa đến từ Trung Quốc khai thác. Với mã định danh CVE-2024-7694, lỗ hổng này cho phép kẻ tấn công có quyền quản trị tải lên các tệp tin độc hại, dẫn đến việc thực thi lệnh tùy ý trên máy chủ. TeamT5 cho biết các cuộc tấn công khai thác CVE-2024-7694 xảy ra vào năm 2024 và chỉ nhắm vào một số ít khách hàng của họ. Những người dùng bị ảnh hưởng đã được thông báo vào thời điểm đó và được hỗ trợ vá lỗi cũng như khắc phục sự cố. Cuộc điều tra của công ty cho thấy đây là một “cuộc tấn công được phối hợp và nhắm mục tiêu cao độ” nhằm xâm nhập vào hệ thống của các khách hàng quan trọng.

Cuộc tấn công chuỗi cung ứng Sandworm_Mode mới nhắm vào NPM

Các nhà nghiên cứu bảo mật đã phát hiện ra một cuộc tấn công chuỗi cung ứng mới nhắm vào kho lưu trữ NPM bằng mã độc có khả năng lây lan như worm máy tính. Được đặt tên là Sandworm_Mode, cuộc tấn công này triển khai thông qua 19 gói phần mềm phát hành dưới hai bí danh, dựa vào thủ đoạn giả mạo tên miền để đánh lừa các nhà phát triển thực thi mã độc hại. Theo công ty an ninh mạng Socket, cuộc tấn công mang những đặc điểm của chiến dịch Shai-Hulud đã nhắm vào khoảng 800 gói NPM vào tháng 9 và tháng 11/2025. Sandworm_Mode lợi dụng thông tin đăng nhập NPM và GitHub bị đánh cắp để lây lan và dựa vào GitHub Action được vũ khí hóa nhằm thu thập và đánh cắp các CI secret cũng như chèn các gói phụ thuộc và workflow vào kho lưu trữ.

Bản cập nhật Windows 11 KB5077241 cải thiện BitLocker và bổ sung công cụ Sysmon

Microsoft vừa phát hành bản cập nhật KB5077241 cho Windows 11, trong đó cải thiện độ ổn định của BitLocker, đảm bảo các thiết bị không còn bị treo sau khi nhập khóa recovery, đồng thời giới thiệu tính năng kiểm tra tốc độ mạng tích hợp cho kết nối Ethernet, Wi-Fi và mạng di động trên thanh tác vụ Windows. Đặc biệt, chức năng Sysmon cũng đã được tích hợp sẵn (mặc định bị tắt) và tự động bật Quick Machine Recovery (QMR) trên các thiết bị Windows Professional không được kết nối với domain, cũng như không được đăng ký trong quản lý điểm cuối doanh nghiệp. Người dùng có thể cài đặt bản cập nhật KB5077241 bằng cách mở Windows Settings, chọn vào Windows Update, sau đó chọn Check for Updates.

Lỗ hổng bảo mật VMware Aria Operations có thể cho phép thực thi mã từ xa

Broadcom đã phát hành các bản vá cho một số lỗ hổng ảnh hưởng đến VMware Aria Operations, bao gồm cả các lỗi nghiêm trọng. Đáng chú ý nhất là CVE-2026-22719 (điểm CVSS: 8.1), một lỗ hổng command injection có thể bị khai thác bởi kẻ tấn công không được xác thực. Ngoài ra một sự cố nghiêm trọng khác cũng đã được khắc phục là CVE-2026-22720 (điểm CVSS: 8.0), một lỗ hổng stored XSS, cho phép kẻ tấn công có quyền tạo các benchmark tùy chỉnh chèn các script để thực hiện các hành động quản trị. Lỗ hổng thứ ba và cũng là lỗ hổng cuối cùng được vá là CVE-2026-22721, một lỗi leo thang đặc quyền có mức độ trung bình có thể bị khai thác để giành quyền truy cập quản trị.

Ứng dụng Android nguy hiểm làm lộ danh tính hàng triệu người dùng

Một ứng dụng Android chứa AI đã làm rò rỉ hơn 12 TB dữ liệu cá nhân, bao gồm thông tin định danh (KYC) của hàng triệu người dùng toàn cầu. Theo đó, Video AI Art Generator & Maker, một ứng dụng AI trên Google Play, vừa bị phát hiện làm lộ dữ liệu người dùng ở mức độ nghiêm trọng. Với hơn nửa triệu lượt tải, ứng dụng này đã phơi bày hơn 1,5 triệu hình ảnh, 385.000 video và hàng triệu tệp AI do người dùng tạo ra. Nguyên nhân xuất phát từ một không gian lưu trữ đám mây (Google Cloud Storage bucket) bị cấu hình sai, cho phép bất kỳ ai cũng có thể truy cập dữ liệu mà không cần xác thực. Hơn 12 TB dữ liệu, tương đương 8,27 triệu tệp phương tiện mà ứng dụng thu thập từ tháng 6/2023 đã bị lộ lọt. Hiện tại, Google đã ẩn ứng dụng này khỏi nền tảng.

Ba kỹ sư bị FBI cáo buộc đánh cắp bí mật chip cho Iran

Thung lũng Silicon đang rúng động trước thông tin ba chuyên gia công nghệ cao bị truy tố vì hành vi đánh cắp bí mật thương mại từ Google và Qualcomm. Ba kỹ sư bao gồm bà Samaneh Ghandali (41 tuổi), cùng chồng Mohammadjavad Khosravi (40 tuổi) và em gái Soroor (32 tuổi). Họ đều từng giữ vị trí quan trọng tại các công ty công nghệ hàng đầu của Mỹ. Bộ ba này hiện đối mặt với những cáo buộc hình sự nặng nề từ Cục Điều tra Liên bang Mỹ (FBI). Các tài liệu bị rò rỉ bao gồm mã nguồn, thuật toán mã hóa và các chi tiết bảo mật phần cứng liên quan đến chip Snapdragon của Qualcomm, chip Tensor (được trang bị trên Google Pixel) và dòng A của Apple (sử dụng cho iPhone).

Indonesia chặn tài khoản mạng xã hội của trẻ vị thành niên

Chính phủ Indonesia cho biết sẽ yêu cầu các nền tảng số chặn và xóa tài khoản mạng xã hội của người dùng là trẻ vị thành niên, dự kiến có hiệu lực từ tháng 3 tới. Động thái nhằm tăng cường bảo vệ trẻ em trên môi trường mạng. Theo dự thảo chính sách, trẻ dưới 13 tuổi tại quốc gia này chỉ được sử dụng các nền tảng được thiết kế riêng cho lứa tuổi. Nhóm từ 13 đến 16 tuổi chỉ được tiếp cận các nền tảng được xếp loại “rủi ro thấp”. Tất cả các nhóm đều phải có sự đồng ý của phụ huynh.

Công ty sản xuất thiết bị y tế UFP Technologies cảnh báo về việc dữ liệu bị đánh cắp

Công ty sản xuất thiết bị y tế UFP Technologies của Mỹ đã tiết lộ một sự cố an ninh mạng đã làm ảnh hưởng đến hệ thống công nghệ thông tin và dữ liệu của họ. Trong hồ sơ được nộp cho Ủy ban Chứng khoán và Giao dịch Mỹ (SEC) vào ngày 24/2, UFP Technologies cho biết họ đã phát hiện các hoạt động đáng ngờ trên hệ thống vào ngày 14/2. Công ty ngay lập tức triển khai các biện pháp cách ly và khắc phục sự cố, đồng thời thuê các chuyên gia an ninh mạng bên ngoài để hỗ trợ điều tra. Phân tích sơ bộ cho thấy mối đe dọa đã được loại bỏ, nhưng tin tặc đã đánh cắp được dữ liệu từ các hệ thống bị xâm nhập.

Marquis kiện SonicWall vì vi phạm dữ liệu sao lưu dẫn đến cuộc tấn công bằng mã độc tống tiền

Tuần qua, công ty Marquis Software Solutions đã đệ đơn kiện SonicWall, cáo buộc công ty an ninh mạng này vi phạm lỗi nghiêm trọng, dẫn đến vụ tấn công bằng mã độc tống tiền làm gián đoạn hoạt động tại 74 ngân hàng của Mỹ. Trước đó vào ngày 14/8/2025, tin tặc đã xâm nhập mạng lưới của Marqui bằng một cuộc tấn công mã độc tống tiền sau khi phá vỡ tường lửa SonicWall. Marquis cho biết tại thời điểm xảy ra vụ tấn công, tin tặc đã xâm nhập hệ thống bằng cách sử dụng thông tin bị lộ trong vụ rò rỉ dữ liệu sao lưu đám mây của SonicWall.

Lỗ hổng Object Injection trong thư viện jsPDF cho phép thao túng tài liệu từ xa

Một lỗ hổng nghiêm trọng vừa được phát hiện trong jsPDF, thư viện tạo tệp PDF phổ biến hàng đầu thế giới. Lỗ hổng thuộc nhóm Object Injection, cho phép kẻ tấn công chèn và tái cấu trúc các đối tượng bên trong tài liệu PDF được sinh từ dữ liệu người dùng, qua đó thao túng hành vi của tệp ngay ở tầng cấu trúc. Với mã định danh CVE-2026-25755 (điểm CVSS: 8.8), lỗ hổng bắt nguồn từ phương thức addJS, chức năng dùng để nhúng mã JavaScript vào tệp PDF. Trong tệp javascript.js, dữ liệu đầu vào do người dùng cung cấp được nối trực tiếp vào luồng xuất PDF mà không được xử lý thoát ký tự theo đúng đặc tả định dạng. Việc thiếu cơ chế kiểm soát này đã tạo ra một điểm chèn ngay trong tầng đối tượng của tài liệu.

Chiến dịch tuyển dụng giả mạo phát tán mã độc qua dự án Next.js

Một chiến dịch phối hợp nhắm mục tiêu vào các nhà phát triển phần mềm, bằng các chiêu trò tuyển dụng đang sử dụng các kho lưu trữ độc hại giả mạo các dự án Next.js hợp pháp và tài liệu đánh giá kỹ thuật, bao gồm cả các bài kiểm tra lập trình tuyển dụng. Mục tiêu của kẻ tấn công là thực hiện quyền thực thi mã từ xa trên máy tính của nhà phát triển, đánh cắp dữ liệu nhạy cảm và chèn các phần mềm độc hại khác vào hệ thống bị xâm nhập.

Cảnh báo lỗ hổng nghiêm trọng trên Cisco SD-WAN bị khai thác trong các cuộc tấn công zero-day kể từ năm 2023

Mới đây, Cisco đã cảnh báo về một lỗ hổng vượt qua xác thực nghiêm trọng trong Cisco Catalyst SD-WAN, đã bị khai thác tích cực trong các cuộc tấn công zero-day, cho phép kẻ tấn công từ xa xâm nhập vào controller và thêm các thiết bị độc hại vào mạng mục tiêu. Với mã định danh CVE-2026-20127 (điểm CVSS: 10.0), lỗ hổng này ảnh hưởng đến Cisco Catalyst SD-WAN Controller (trước đây là vSmart) và Cisco Catalyst SD-WAN Manager (trước đây là vManage) trong cả môi trường on-prem và SD-WAN Cloud. Trong một thông báo vào ngày 25/2, Cisco cho biết vấn đề bắt nguồn từ cơ chế xác thực kết nối ngang hàng không hoạt động đúng cách. Kẻ tấn công có thể khai thác lỗ hổng bằng cách gửi các yêu cầu được tạo sẵn đến hệ thống bị ảnh hưởng.

Zyxel cảnh báo về lỗ hổng thực thi mã từ xa nghiêm trọng ảnh hưởng đến các thiết bị router

Nhà cung cấp thiết bị mạng Zyxel của Đài Loan đã phát hành các bản cập nhật bảo mật để khắc phục một lỗ hổng nghiêm trọng ảnh hưởng đến hơn chục thiết bị router, cho phép kẻ tấn công không cần xác thực có thể thực thi lệnh từ xa trên các thiết bị chưa được vá lỗi. Lỗ hổng command injection này được theo dõi với mã CVE-2025-13942, tồn tại trong chức năng UPnP của các thiết bị CPE 4G LTE/5G NR, CPE DSL/Ethernet, ONT cáp quang và wireless của Zyxel. Tuy nhiên, các cuộc tấn công khai thác CVE-2025-13942 có thể sẽ bị hạn chế hơn so với mức độ nghiêm trọng được đánh giá, vì việc khai thác thành công đòi hỏi phải bật UPnP và truy cập WAN, trong khi truy cập WAN lại tắt theo mặc định.

Gián điệp mạng Trung Quốc xâm nhập hàng chục công ty viễn thông và cơ quan chính phủ

Nhóm Tình báo mối đe dọa của Google (GTIG), Mandiant và các đối tác đã ngăn chặn một chiến dịch gián điệp toàn cầu được cho là do một nhóm tin tặc Trung Quốc thực hiện, sử dụng các cuộc gọi API SaaS để che giấu lưu lượng truy cập độc hại trong các cuộc tấn công nhắm vào mạng viễn thông và chính phủ. Chiến dịch này được triển khai ít nhất từ năm 2023 và tác động đến 53 tổ chức tại 42 quốc gia, với các trường hợp nghi lây nhiễm ở ít nhất 20 quốc gia khác. Google cho biết trong chiến dịch gần đây, tin tặc triển khai một phần mềm độc hại dựa trên ngôn ngữ C mới có tên “GRIDTIDE”, lợi dụng API của Google Sheets để thực hiện các hoạt động liên lạc với máy chủ điều khiển và ra lệnh (C2) cũng như né tránh sự phát hiện.

56% lỗ hổng năm 2025 không yêu cầu xác thực, IBM X-Force cảnh báo rủi ro gia tăng

Hơn một nửa (56%) trong số 400.000 lỗ hổng mà IBM X-Force theo dõi vào năm 2025 không yêu cầu xác thực trước khi khai thác. Điều này được tiết lộ trong Chỉ số Tình báo Mối đe dọa X-Force 2025. Báo cáo nhấn mạnh sự gia tăng gấp bốn lần các vụ xâm phạm chuỗi cung ứng hoặc bên thứ ba trong năm năm qua và vẫn đang tiếp diễn. “Tôi nghĩ vụ xâm phạm NPM của Shai-Hulud năm ngoái là một sự cố lớn thực sự đã khiến các tổ chức nhận thức rõ hơn về mối đe dọa cụ thể này”, Michelle Alvarez, quản lý tại X-Force Threat Intelligence cho biết.

Trung Quốc tăng tốc sản xuất chip tiên tiến

Trung Quốc đặt mục tiêu nâng sản lượng các dòng chip tiên tiến từ mức dưới 20.000 tấm bán dẫn hiện nay lên 100.000 tấm bán dẫn chỉ trong vòng 1 đến 2 năm tới. Theo Nikkei Asia, SMIC - tập đoàn chip số 1 Trung Quốc cùng nhiều tên tuổi khác đang mở rộng quy mô hoặc khởi động dây chuyền mới cho các dòng chip hiện đại nhất hiện nay tại nước này, như quy trình 7 nanomet (nm) và chip đạt mức hiệu suất của quy trình 5nm.

Các khóa API Google làm lộ dữ liệu của Gemini AI

Các khóa API Google dành cho các dịch vụ như Maps được nhúng trong code client-side có thể sử dụng để xác thực với AI Gemini và truy cập dữ liệu riêng tư. Tuần qua, TruffleSecurity đã tìm thấy gần 3.000 khóa như vậy khi quét các trang Internet từ các tổ chức trong nhiều lĩnh vực khác nhau, thậm chí cả từ Google. Vấn đề phát sinh khi Google giới thiệu trợ lý ảo Gemini và các nhà phát triển bắt đầu kích hoạt API LLM trong các dự án của họ. Trước đó, các khóa API của Google Cloud không được coi là dữ liệu nhạy cảm và có thể bị lộ trực tuyến mà không gặp rủi ro. Các nhà nghiên cứu phát hiện ra vấn đề này và cảnh báo kẻ tấn công có thể sao chép khóa API từ mã nguồn trang web, cũng như truy cập dữ liệu riêng tư có sẵn thông qua dịch vụ API Gemini. Vì việc sử dụng API của Gemini không miễn phí, kẻ tấn công có thể lợi dụng quyền truy cập và thực hiện các cuộc gọi API để trục lợi.

Trend Micro cảnh báo về các lỗ hổng thực thi mã Apex One nghiêm trọng

Trend Micro đã phát hành bản cập nhật bảo mật để khắc phục hai lỗ hổng Apex One nghiêm trọng trên các hệ thống Windows dễ bị tổn thương. Lỗ hổng đầu tiên được vá là CVE-2025-71210, tồn tại do điểm yếu về khả năng vượt quyền truy cập trong bảng điều khiển quản lý Trend Micro Apex One, cho phép kẻ tấn công không có đặc quyền thực thi mã độc hại trên các hệ thống chưa được vá lỗi. Lỗ hổng thứ hai được theo dõi với mã CVE-2025-71211, là một lỗ hổng path traversal trong bảng điều khiển quản lý Apex One, có phạm vi tương tự như CVE-2025-71210 nhưng ảnh hưởng đến một tệp thực thi khác.

Vụ rò rỉ dữ liệu của ManoMano ở châu Âu ảnh hưởng đến 38 triệu khách hàng

Công ty thương mại điện tử ManoMano đang thông báo cho khách hàng về một vụ rò rỉ dữ liệu do tin tặc tấn công vào nhà cung cấp dịch vụ bên thứ ba gây ra. Công ty xác nhận họ phát hiện sự cố này vào tháng 01/2026, một cuộc điều tra đã được tiến hành và cho thấy 38 triệu người bị ảnh hưởng. Trước đó vào tháng này, một người dùng có biệt danh “Indra” đã tuyên bố thực hiện vụ tấn công ManoMano trên một diễn đàn tin tặc, khẳng định chúng đang nắm giữ thông tin chi tiết về 37,8 triệu tài khoản người dùng, cũng như hàng nghìn phiếu yêu cầu hỗ trợ và tệp đính kèm.

Lỗ hổng nghiêm trọng PTX của Juniper Networks cho phép chiếm quyền kiểm soát router

Một lỗ hổng nghiêm trọng trong hệ điều hành mạng Junos OS Evolved chạy trên các thiết bị router PTX của Juniper Networks, có thể cho phép kẻ tấn công thực thi mã từ xa với quyền root. Với mã định danh CVE-2026-21902, lỗ hổng này tồn tại do việc gán quyền không chính xác trong “On-Box Anomaly Detection” gây ra. Để khắc phục sự cố, Juniper Networks đã cung cấp các bản vá lỗi trong các phiên bản 25.4R1-S1-EVO, 25.4R2-EVO và 26.2R1-EVO của sản phẩm.

Tỷ lệ thanh toán tiền chuộc giảm xuống mức thấp kỷ lục khi các cuộc tấn công gia tăng

Số lượng nạn nhân của mã độc tống tiền trả tiền cho tội phạm mạng đã giảm xuống còn 8% vào năm ngoái, mức thấp nhất từ trước đến nay, bất chấp sự gia tăng đáng kể về số lượng các vụ tấn công được báo cáo (tăng 50%). Nền tảng phân tích dữ liệu blockchain Chainalysis đã ghi nhận xu hướng giảm chi phí thanh toán trong bốn năm liên tiếp vừa qua. Hiện tại, tổng số tiền chuộc cho các vụ tấn công mã độc tống tiền được ghi nhận trên blockchain trong năm 2025 là 820 triệu USD, nhưng công ty lưu ý rằng “tổng số tiền năm 2025 có khả năng sẽ đạt hoặc vượt quá 900 triệu USD khi chúng tôi ghi nhận thêm các sự kiện và khoản thanh toán”.

Câu lạc bộ bóng đá Olympique Marseille xác nhận âm mưu tấn công mạng sau vụ rò rỉ dữ liệu

Câu lạc bộ bóng đá chuyên nghiệp của Pháp Olympique de Marseille vừa lên tiếng xác nhận là nạn nhân của một cuộc tấn công mạng, sau khi một kẻ tấn công tuyên bố chúng đã xâm nhập vào hệ thống của câu lạc bộ hồi đầu tháng này. Mặc dù Olympique Marseille không cung cấp thêm chi tiết về vụ việc, các tin tặc cho biết cơ sở dữ liệu bị đánh cắp chứa thông tin của 400.000 cá nhân, bao gồm tên, địa chỉ, thông tin đơn đặt hàng, địa chỉ email và số điện thoại di động của họ. Bên cạnh đó là dữ liệu của hơn 2.050 tài khoản Drupal CMS, trong đó có 34 nhân viên câu lạc bộ và 1.770 người đóng góp cũng như quản trị viên.

Cảnh báo phát tán mã độc Atomic Stealer

Theo nghiên cứu từ các chuyên gia an ninh mạng, thông qua hệ thống TrendAI™, mã độc Atomic Stealer (AMOS) đã chuyển từ phát tán qua phần mềm “crack” sang ẩn mình trong các “skill” của nền tảng AI OpenClaw. Diễn biến này cho thấy một bước tiến nguy hiểm, thay vì đánh lừa nạn nhân tải tệp độc hại, tin tặc thao túng chính AI để cài mã độc vào máy người dùng. Trong kịch bản mới, mã độc không dựa vào một lỗ hổng CVE cụ thể mà khai thác sự tin tưởng của người dùng đối với AI và cơ chế thực thi kỹ năng tự động. Quá trình lây nhiễm bắt đầu bằng một tệp có tên SKILL.md trông vô hại, yêu cầu cài đặt công cụ OpenClawCLI. Khi AI agent thực thi các chỉ dẫn này, hệ thống âm thầm tải thêm hướng dẫn từ một website độc hại và cài đặt một công cụ dòng lệnh giả mạo.

Microsoft đang thử nghiệm các cải tiến bảo mật cho tệp tin batch trên Windows 11

Microsoft đang tung ra các bản build Windows 11 Insider Preview mới nhằm cải thiện bảo mật và hiệu suất trong quá trình thực thi tập lệnh batch hoặc CMD. Như Microsoft đã giải thích vào ngày 27/2, các quản trị viên giờ đây có thể kích hoạt chế độ xử lý an toàn hơn, ngăn chặn việc sửa đổi các tệp lệnh trong khi chúng đang chạy, bằng cách thêm giá trị đăng ký LockBatchFilesInUse vào HKEY_LOCAL_MACHINE\Software\Microsoft\Command Processor. Bên cạnh đó, Microsoft cũng đã cải thiện tính năng Shared audio, được giới thiệu vào tháng 10/2025, cho phép chia sẻ âm thanh giữa hai tai nghe, loa hoặc máy trợ thính.

DeepSeek đang phát triển mô hình AI mới

Thay vì chia sẻ phiên bản tiền phát hành cho các đối tác như Nvidia và AMD theo thông lệ ngành, DeepSeek sẽ ưu tiên các nhà cung ứng trong nước, bao gồm Huawei. Thông thường, các nhà phát triển AI sẽ phối hợp chặt chẽ với những nhà sản xuất chip hàng đầu, nhằm tối ưu hóa hiệu suất phần mềm trên phần cứng phổ biến. DeepSeek trước đây từng hợp tác sâu rộng với đội ngũ kỹ thuật của Nvidia. Tuy nhiên, với phiên bản nâng cấp lớn sắp ra mắt mang tên V4, DeepSeek được cho là đã trao cho các hãng chip Trung Quốc lợi thế trước vài tuần để tối ưu bộ xử lý của họ.

Một người đàn ông Ukraine nhận tội điều hành trang web làm giả giấy tờ tùy thân bằng AI

Một người đàn ông Ukraine đã nhận tội điều hành OnlyFake, một trang web sử dụng AI để tạo ra và bán hơn 10.000 bức ảnh giấy tờ tùy thân giả mạo cho khách hàng trên toàn thế giới. Yurii Nazarenko, 27 tuổi (còn được biết đến với biệt danh John Wick, Tor Ford và Uriel Septimberus) thừa nhận rằng nền tảng OnlyFake dựa trên hình thức đăng ký thuê bao của anh ta đã sử dụng AI để tạo ra các hộ chiếu, bằng lái xe và thẻ an sinh xã hội giả mạo trông rất giống thật.

OpenAI thực hiện vòng gọi vốn 110 tỷ USD

Trong thông báo ngày 27/2, OpenAI cho biết đã nhận khoản đầu tư của các ông lớn công nghệ, gồm 50 tỷ USD từ Amazon, 30 tỷ USD từ Nvidia và 30 tỷ USD từ SoòtBank. Nhờ đó, công ty được định giá 730 tỷ USD, tăng mạnh so với mức 500 tỷ USD trong vòng gọi vốn thứ cấp tháng 10 năm ngoái. Con số này được dự đoán tiếp tục tăng, khi vòng gọi vốn vẫn tiếp diễn. Là một phần điều khoản đầu tư, OpenAI đang thiết lập quan hệ đối tác cơ sở hạ tầng quan trọng với cả Amazon và Nvidia. Theo TechCrunch, giống như những vòng gọi vốn trước đây, nhiều khả năng một phần đáng kể số tiền đầu tư sẽ đến dưới dạng cung cấp dịch vụ hơn là tiền mặt, dù tỷ lệ phân bổ chính xác không được tiết lộ.

CISA cảnh báo phần mềm độc hại Resurge trên các thiết bị của Ivanti

Trong tuần qua, CISA đã công bố thông tin chi tiết mới về Resurge, một phần mềm độc hại được sử dụng trong các cuộc tấn công zero-day khai thác lỗ hổng CVE-2025-0282 để xâm nhập các thiết bị Ivanti Connect Secure. Bản cập nhật tập trung vào độ trễ không bị phát hiện của phần mềm độc hại trên các thiết bị và “các kỹ thuật né tránh và xác thực cấp độ mạng tinh vi” cho phép liên lạc bí mật với kẻ tấn công. CISA ghi nhận Resurge lần đầu tiên vào ngày 28/3/2025, cho biết nó có thể tồn tại sau khi khởi động lại hệ thống, tạo webshell để đánh cắp thông tin đăng nhập, tạo tài khoản, đặt lại mật khẩu và leo thang đặc quyền.

Chiến dịch trấn áp do Europol dẫn đầu nhằm vào nhóm tin tặc The Com

Một chiến dịch kéo dài một năm do Tổ chức Cảnh sát Hình sự quốc tế (Europol) điều phối mang tên “Project Compass”, đã dẫn đến 30 vụ bắt giữ và 179 nghi phạm bị liên kết với The Com, một nhóm tội phạm mạng trực tuyến nhắm vào trẻ em và thanh thiếu niên. Trong một thông cáo báo chí ngày 26/2, Europol cho biết các nhà điều tra xác định 62 nạn nhân và trực tiếp bảo vệ 4 người trong số họ khỏi các cuộc tấn công của nhóm này. Được khởi động vào tháng 01/2025 và do Trung tâm Chống khủng bố châu Âu của Europol dẫn đầu, chiến dịch phối hợp Project Compass bao gồm các cơ quan thực thi pháp luật từ 28 quốc gia để chống lại The Com.

900 máy chủ Sangoma FreePBX bị nhiễm web shell

Khoảng 900 máy chủ Sangoma FreePBX vẫn bị nhiễm web shell trong các cuộc tấn công khai thác lỗ hổng command injection bắt đầu từ tháng 12/2025. Với mã định danh CVE-2025-64328 (điểm CVSS: 8.6) và đã được vá vào tháng 11/2025, lỗ hổng này ảnh hưởng đến mô-đun lưu trữ tệp của giao diện quản trị trình quản lý điểm cuối, cho phép kẻ tấn công đăng nhập với tư cách bất kỳ người dùng nào có quyền truy cập vào giao diện, thực thi các lệnh shell tùy ý trên máy chủ và giành quyền truy cập từ xa vào hệ thống. Tháng trước, Fortinet tiết lộ rằng nhóm tin tặc INJ3CTOR3 đã khai thác CVE-2025-64328 trong hơn một tháng để triển khai một web shell có tên EncystPHP.

Phần mềm gián điệp Predator vô hiệu hóa các chỉ báo camera và micro trên iOS

Phần mềm gián điệp Predator có thể vượt qua các chỉ báo ghi hình của Apple trên iOS bằng cách cài đặt một đoạn mã duy nhất, để chặn và âm thầm loại bỏ các bản cập nhật hoạt động cảm biến trước khi chúng kích hoạt các chấm màu cam hoặc xanh lá cây trên thanh trạng thái. Kỹ thuật này sử dụng quyền truy cập cấp kernel hệ điều hành để sửa đổi trạng thái luồng và khai thác cơ chế truyền thông nil của Objective-C, giúp ngăn chặn đồng thời cả chỉ báo camera và micro trong quá trình ghi hình bí mật. Khả năng này yêu cầu phải xâm nhập hoàn toàn thiết bị trước đó và không dựa vào các lỗ hổng bảo mật mới của iOS.

Oblivion RAT vượt qua hệ thống bảo mật Android chỉ với giá 300 USD

Một loại Trojan truy cập từ xa (RAT) mới trên Android có tên Oblivion đang được rao bán với giá khoảng 300 USD, tuyên bố có khả năng vượt qua các tính năng phát hiện và bảo mật trên các thiết bị của các nhà sản xuất lớn. Phần mềm độc hại này được cho là sử dụng các kỹ thuật tiên tiến để giành quyền truy cập lâu dài, đánh cắp dữ liệu nhạy cảm và duy trì quyền kiểm soát mà không kích hoạt các biện pháp bảo vệ tích hợp. Các nhà nghiên cứu bảo mật đã nhấn mạnh giá cả phải chăng và khả năng né tránh của nó là mối lo ngại đối với bối cảnh mối đe dọa trên thiết bị di động.

OpenAI ngăn chặn việc sử dụng AI độc hại

OpenAI báo cáo đã có hành động chống lại nhiều tác nhân đe dọa cố gắng sử dụng các mô hình AI của họ cho các mục đích xấu, bao gồm các hoạt động gây ảnh hưởng, lừa đảo trực tuyến và phát triển mã độc. Công ty đã phá vỡ một số chiến dịch phối hợp bằng cách cấm các tài khoản liên quan, xóa nội dung độc hại và chia sẻ các dấu hiệu với các đối tác trong ngành và cơ quan thực thi pháp luật. Những nỗ lực này nhắm vào việc lạm dụng trên nhiều khu vực và tập trung vào ngăn chặn thiệt hại trong thế giới thực, đồng thời duy trì tính minh bạch về các hoạt động được phát hiện.

iPhone và iPad được cấp phép sử dụng trong môi trường mật của NATO

Ngày 26/2, Apple thông báo rằng iPhone và iPad đã được Tổ chức Hiệp ước Bắc Đại Tây Dương (NATO) phê duyệt để xử lý thông tin mật, cũng như được thêm vào Danh mục Sản phẩm bảo đảm thông tin (NIAPC) của liên minh quân sự này. Gã khổng lồ công nghệ cho biết điện thoại và máy tính bảng của họ là những thiết bị tiêu dùng đầu tiên nhận được mức độ phê duyệt này, cụ thể là cấp độ “NATO RESTRICTED”. Sự hiện diện của chúng trong NIAPC cho phép sử dụng iPhone và iPad với thông tin mật mà không cần phần mềm hoặc cài đặt đặc biệt. Danh sách này nêu rõ rằng các ứng dụng Mail, Calendar và Contacts mặc định trên iOS và iPadOS cung cấp quyền truy cập an toàn vào dữ liệu.

Lỗ hổng trong mã nguồn của Claude khiến thiết bị của nhà phát triển dễ bị tấn công

Tuần qua, Check Point cho biết đã phát hiện những lỗ hổng nghiêm trọng trong công cụ Claude Code của Anthropic, có thể cho phép tin tặc âm thầm chiếm quyền kiểm soát máy tính của nhà phát triển. Năm ngoái, công ty bắt đầu phân tích trợ lý lập trình dựa trên AI Claude Code, tìm ra cách lợi dụng khả năng của nó cho các mục đích độc hại bằng cách sử dụng các tệp cấu hình được tạo ra đặc biệt. Kể từ đó, Anthropic đã triển khai các bản vá lỗi và biện pháp khắc phục cho các lỗ hổng bảo mật. Các tệp cấu hình Claude Code cho phép tùy chỉnh các tùy chọn mô hình, tích hợp công cụ, quyền hạn và các hook tự động để tối ưu hóa quy trình phát triển và đảm bảo hành vi nhất quán của nhóm. Bất kỳ ai có quyền truy cập vào kho lưu trữ đều có thể chỉnh sửa các tệp cấu hình này và chúng sẽ tự động được sao chép khi kho lưu trữ được nhân bản.

Vụ rò rỉ dữ liệu của Canadian Tire ảnh hưởng đến 38 triệu tài khoản

Hơn 38 triệu tài khoản đã bị ảnh hưởng bởi vụ rò rỉ dữ liệu hồi tháng 10/2025 tại tập đoàn bán lẻ khổng lồ Canadian Tire của Canada. Vụ việc được phát hiện vào ngày 02/10 và liên quan đến việc truy cập trái phép vào cơ sở dữ liệu thương mại điện tử. Vào thời điểm đó, Canadian Tire cho biết thông tin bị xâm phạm bao gồm họ tên, email, ngày sinh, mật khẩu được mã hóa và số thẻ tín dụng không đầy đủ. Tuần này, bộ dữ liệu liên quan đến sự cố đã được thêm vào trang web thông báo rò rỉ dữ liệu Have I Been Pwned. Theo trang web này, khoảng 42 triệu hồ sơ đã bị xâm phạm trong vụ tấn công, bao gồm 38,3 triệu địa chỉ email. Ngoài những thông tin được Canadian Tire chia sẻ, dữ liệu bị rò rỉ còn bao gồm địa chỉ, số điện thoại và thông tin giới tính.

Nhóm tin tặc APT37 sử dụng phần mềm độc hại mới để xâm nhập các mạng air-gapped

Các tin tặc Triều Tiên đang sử dụng bộ công cụ độc hại mới được phát hiện để di chuyển dữ liệu giữa các hệ thống kết nối Internet và air-gapped, phát tán qua các ổ đĩa di động và tiến hành giám sát bí mật trên thiết bị mục tiêu. Chiến dịch độc hại này có tên là Ruby Jumper và được cho là do nhóm tin tặc APT37 thực hiện. Công ty bảo mật đám mây Zscaler đã phân tích mã độc được sử dụng trong chiến dịch Ruby Jumper của APT37, họ xác định một bộ công cụ gồm năm phần mềm độc hại bao gồm RESTLEAF, SNAKEDROPPER, THUMBSBD, VIRUSTASK và FOOTWINE. Chuỗi lây nhiễm bắt đầu khi nạn nhân mở một tệp Windows shortcut độc hại (LNK), tệp này sẽ triển khai một script PowerShell để trích xuất mã độc đã nhúng trong tệp LNK. Để đánh lừa mục tiêu, script này cũng khởi chạy một tài liệu giả mạo.

Theo antoanthongtin.vn